Backup Strategien

Februar 6, 2020

Office 365 Team Work – Teil 2

April 6, 2020

Im Unternehmen sind die Geschäftsdaten entweder auf dem lokalen Server oder auf einem Cloud-Server abgespeichert. Ist man im Home-Office, braucht man dementsprechend Zugriff auf diese Daten. Teilweise können Firmen ihre Angestellten mit Firmen-Notebooks ausrüsten und dieses mit nach Hause geben. In diesem Fall sind die Geräte so abgesichert, wie sich die Firma das auch mit den firmeninternen Computern gewohnt ist. Nun können aber nicht alle Firmen in dieser kurzen und aussergewöhnlichen Zeit alle Mitarbeiter mit Notebooks ausrüsten. So kommen in diesen Tagen oftmals die privaten Computer fürs Home-Office zum Einsatz.

Grundsätzliche Probleme

Leider sind private Computer selten auf dem neusten Stand. Das allerwichtigste ist in jedem Fall, dass auch hier alle Sicherheitsupdates des Betriebssystems aktuell sind. Da jedoch der Mitarbeiter auf seinem Computer mit Administratoren-Rechten unterwegs ist, hat die Firma keinen Einfluss auf die installierten Programme. So gelang es Hackern im Rahmen des Hackerwettbewerbs ‘Pwn2Own 2020’ ein Windows – PC über eine Schwachstelle im beliebten Adobe Reader zu kompromittieren. Bei Apples MacOS gelang es einem Team, mittels Schwachstelle im Safari auf den Mac zu zugreifen. In den Windows Systemen wird momentan eine Sicherheitslücke in den ‘multi-master Font – Adobe Type 1 PostScript format’ – Dateien aktiv ausgenützt. Es reicht, eine solch präparierte Schriftart zu öffnen, um Schaden anzurichten. Greift nun ein schlecht geschützter oder sogar verseuchter Computer aufs Firmennetzwerk zu, so reagiert im besten Fall das Angriffserkennungssystem der Firewall. Falls dies geschieht, sollte die IT-Abteilung keineswegs das Intrusion Detection System ausschalten, um den Zugriff des Mitarbeiters zu gestatten. Das wäre äusserst fahrlässig.

Zugriff auf das interne Firmennetz

Der Zugriff aufs interne Firmennetzwerk sollte vorzugsweise mittels VPN geschehen. Dies garantiert einen verschlüsselten und sicheren über die Firewall geregelten Zugriff auf die Ressourcen im Firmennetzwerk. Eine ganz blöde Idee ist das Öffnen von Ports für Dienste wie SMB (normaler Zugriff auf die Dateien von Servern) oder RDP (Remote Desktop). Solche direkt aus dem Internet geöffneten Ports werden von Hackern regelmässig gescannt und auch gehackt. Aktuell sind in Deutschland immer noch 5400 aus dem Internet erreichbare Server mit einer RDP-Schwachstelle auszumachen. Den Hacker freut’s.

Nebst all den Vorteilen, die eine VPN Verbindung mit sich bringt, so gibt es auch hier folgendes zu beachten. Nicht jede VPN-Lösung ist sicher. Insbesondere ältere Lösungen wie PPTP sind zu vermeiden. Und bei aktuellen Lösungen ist darauf zu achten, dass sowohl die Server-Software auf der Firewall als auch die Client-App beim Mitarbeiter auf dem aktuellsten Stand gehalten wird. Und schliesslich schützt eine VPN Verbindung nicht vor Webseiten, die mit Schadsoftware verseucht sind oder vor Email-Anhängen, die einen Trojaner beinhalten. Gerade momentan kursieren gefälschte Emails vom BAG mit gefährlichen Anhängen wie Exceldateien mit Makros. Hier gilt, ja nie die Makros aktivieren! Aber auch gefälschte Webseiten mit angeblichen Informationen zum Coronavirus können den Computer mit Schadsoftware infiltrieren. Da das VPN übers IDS der Firmenfirewall läuft, bietet hier das VPN allerdings einen besseren Schutz als der simple Heimrouter von Swisscom und Co. Allgemein gilt aber, möglichst auf bekannte und seriöse Webseiten und Informationsanbieter zurückzugreifen.

Eine weitere Möglichkeit für den Serverzugang bietet sich im Bereich der virtuellen Server an. So vertreibt VMware auch Clients, die es den Mitarbeitern ermöglichen, auf den virtuellen Server zuzugreifen. Problematisch sind auch hier veraltete Server und Client-Lösungen, die Sicherheitslücken aufweisen. Ein zum Beispiel mit einem Verschlüsselungstrojaner infiltrierter Computer findet so auch den Zugang auf den Server.

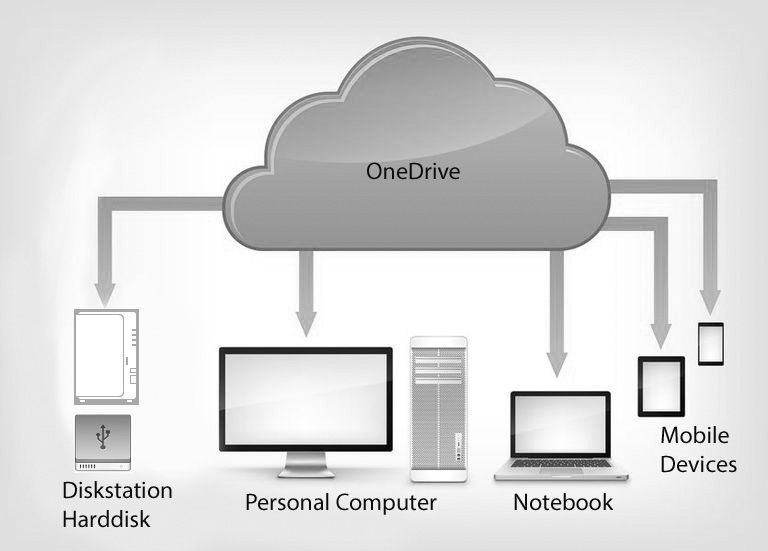

Zugriff auf den Cloud-Server

Stark im Trend sind Cloud-Dienste. Bekannte Dienste sind da Microsoft Office 365 und Azure sowie die Dienste von Amazon, Google oder Dropbox. Aber auch kleine Anbieter von Cloud-Lösungen schiessen wie Pilze aus dem Boden. Allgemein sollte man sich gut überlegen, wem man die eigenen Daten anvertraut. Insbesondere kleine und mittlere Anbieter sind mit der Sicherheit überfordert. Immer wieder gelangen Kundendaten von Internetfirmen in die Hände von Hackern. Aber auch gestandene Dienste wie Dropbox wurden schon Opfer von Cybercrime-Angriffen. Zu guter Letzt werden auch hier so schnell wie Anbieter entstehen, auch wieder Anbieter verschwinden. In einem Konkursfall eines Cloudanbieters kann es so im schlimmsten Fall dazukommen, dass man den Zugriff auf seine eigenen Daten verliert und verloren sind. Daher sind lokale Backups von Cloud-Daten unabdingbar. Noch aus einem anderen Grund sind lokale Backups sehr empfehlenswert: Zwar speichern Clouddienste wie OneDrive oftmals verschieden Versionen von Daten und können so bei Datenverlust wiederhergestellt werden. Bei OneDrive lassen sich aber nicht ganze Ordner so ohne weiteres wiederherstellen und so kann eine Datenrettung von vielen Daten äusserst mühsam sein. Wie ein lokales Backup von Clouddaten aussehen kann, habe ich in diesem Artikel erläutert.

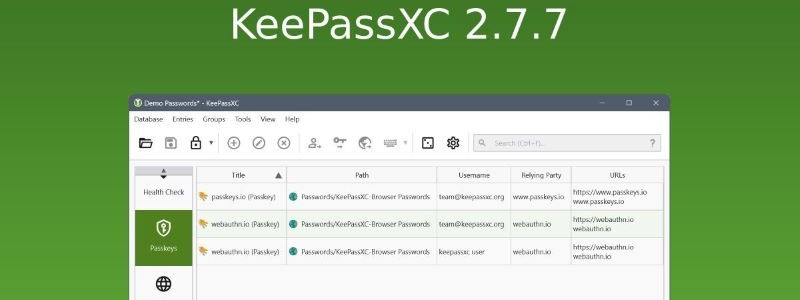

Die Sicherheit von Clouddiensten hängt übrigens stark von der Stärke der Logindaten ab. Nur starke Passwörter schützen so vor unbefugtem Zugriff. Immer öfter werden auch 2Faktor-Authentifizierungen angeboten. Von dieser Möglichkeit sollte man unbedingt Gebrauch machen. Als eine 2Faktor-Authentifizurung bezeichnet man den Identitätsnachweis eines Nutzers mittels der Kombination zweier unterschiedlicher und insbesondere unabhängiger Komponenten wie Passwort am PC und SMS-Pin per Handy.

Fazit

Wie so immer bietet auch das Home-Office Chancen und Risiken. Ohne Home-Office wäre an eine Weiterarbeit in dieser schwierigen und speziellen Zeit undenkbar. Aber nur der bewusste und überlegte Umgang damit, führt zum Erfolg.

1 Comment

Hallo Stefan,

Toller Artikel. Bliib gsund.

Herzliche Grüsse

Daniel